Несколько дней назад компания VPN-mentor

чтобы видеть ссылку, вы должны быть зарегистрированы

крупную утечку данных пользователей VPN-сетей. Утечку допустили сервисы

чтобы видеть ссылку, вы должны быть зарегистрированы

,

чтобы видеть ссылку, вы должны быть зарегистрированы

,

чтобы видеть ссылку, вы должны быть зарегистрированы

,

чтобы видеть ссылку, вы должны быть зарегистрированы

,

чтобы видеть ссылку, вы должны быть зарегистрированы

чтобы видеть ссылку, вы должны быть зарегистрированы

и

чтобы видеть ссылку, вы должны быть зарегистрированы

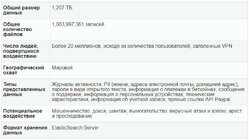

. Все они, по всей видимости, созданы одним разработчиком приложений и принадлежат одной компании. На это указывает общий сервер хранения данных и тот факт, что обращения от устройств пользователей происходило к одним и тем же узлам связи на стороне разработчика. Общий объём данных огромен. На скриншоте ниже вы можете их видетьДанные хранились на открытом сервере и не были никак зашифрованы. Все компании на своих сайтах давали лживые обещания пользователям «VPN-сеть предоставляет функции безопасности военного уровня и политики нулевого ведения журналов для усиления информационной безопасности своих пользователей.»

Очень сомнительно, что серьезные компании с высоким уровнем безопасности будут оставлять в открытом виде подробные журналы активности пользователей, раскрывая личную информацию пользователей, их действия в Интернете, и хранить незашифрованными пароли, в виде простого текста.

После обращения VPN-mentor к поддержке сервисов, они получили в ответ отписку, которая составлена так, чтобы максимально снизить степень опасности утечки и ответственности сервисов за неё.

«1. Из-за кадровых изменений, вызванных COVID-19, мы не обнаружили ошибок в правилах брандмауэра сервера сразу, что может привести к потенциальному риску взлома.

2. Время потенциального риска: 29 июня - 13 июля.

3. Мы не собираем и не восстанавливаем домашние адреса пользователей. На этом сервере вся собранная информация является анонимной и может использоваться только для анализа производительности сети пользователя и проблем, чтобы улучшить качество обслуживания. Некоторые отзывы, отправленные самими пользователями, содержат электронную почту, однако их количество очень мало - менее 1% наших пользователей.

4. Пароли в виде открытого текста не являются паролями для входа в свои учетные записи. Это должны быть токены для подключения к VPN-серверам, и мы собираем их в ответ от пользователей, чтобы проверить, применяется ли неправильный токен. Мы называем это «пароль» в обратной связи и сохраняем его в открытом виде. Но для учетных записей пользователей и паролей для входа у нас все они зашифрованы при передаче и хранении»

Видимо ответ писали маркетологи, не знакомые с технической стороной вопроса, т.к. на сервере хранились журналы с данными, которые содержали в открытом виде адреса электронной почты пользователей, пароли для регистрации учетной записи, запросы на изменение пароля и неудачные попытки входа в систему. Кроме этого, хранились и данные о пользователях, техническая информация об устройствах, включая:

- Журналы подключений, трафик и посещенные сайты

- Исходные реальные IP-адреса

- Интернет-провайдер (ISP)

- Фактическое местоположение

- Тип устройства

- Идентификатор устройства

- Версия приложения

- Модели телефонов

- Подключение к сети пользователя

чтобы видеть ссылку, вы должны быть зарегистрированы

,

чтобы видеть ссылку, вы должны быть зарегистрированы

,

чтобы видеть ссылку, вы должны быть зарегистрированы

,

чтобы видеть ссылку, вы должны быть зарегистрированы

,

чтобы видеть ссылку, вы должны быть зарегистрированы

чтобы видеть ссылку, вы должны быть зарегистрированы

и

чтобы видеть ссылку, вы должны быть зарегистрированы

не защищали и не скрывали IP пользователя, а наоборот полностью сохраняли всю активность.Также пользователи этих VPN-сервисов, оплативших платные услуги, жаловались на отсутствие поддержки и ругались на мошеннические платежи от самой компании.

Получив такие данные в свои руки злоумышленники могут рассылать фишинговые письма с целью завладеть вашими данными, также нельзя исключать шантаж и вымогательство, угрозы раскрыть личную, потенциально смущающую интернет-активность, друзьям, семье, коллегам, а в некоторых случаях, правительственным и полицейским учреждениям.

Что делать и как быть?

- Если вы пользователь данных сервисов, то стоит удалить там свой аккаунт и после этого удалить само приложение;

- Чтобы не попасть в неприятную ситуацию в будущем, не стоит оставлять свою постоянную почту на сомнительных ресурсах;

- Также не стоит делать пароль учётных записей одним и тем же на всех ресурсах;

- Если хотите что-то оплатить на недоверенных ресурсах, то стоит завести отдельную или выпустить временную виртуальную карту для подобной оплаты.

Последнее редактирование: